Propuestas en redes sociales, hay muchas y variadas. Al igual que características y funciones dentro de ellas que nos permiten interactuar con otros usuarios de manera simple y amena. Pero ello, ha llevado que está interacción dentro de las redes sociales sea tan natural que a veces algunos usuarios olvidan ser cuidadosos con la información personal que comparten.

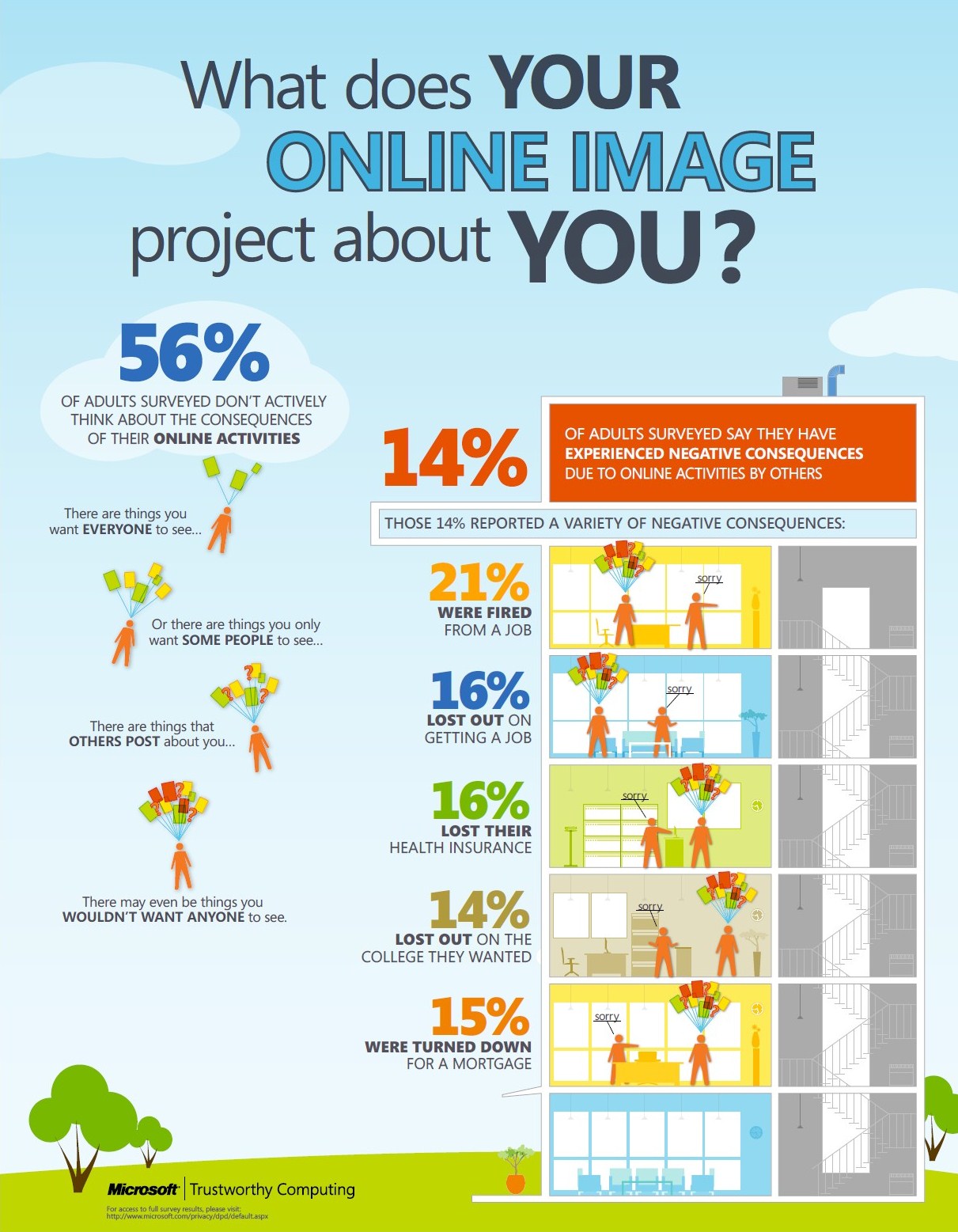

Microsoft ha presentado un informe del impacto que puede tener en la reputación de las personas, la información que revelan en diferentes redes sociales en forma de infografía, que arroja unos datos interesantes.

Por ejemplo, más de la mitad de las personas encuestadas ni siquiera se habían detenido a pensar en cómo puede afectar en su vida real la información que a diario comparte en la web. Compartir fotografías, dejar comentarios, cambiar el estado, son actividades que realizan automáticamente sin pensar las consecuencias a largo plazo.

Un 14 % de las personas entrevistadas reconoció que su reputación fue afectada por la información que habían compartido online, al grado que como muestra la infografía, han perdido su empleo, seguro médico, la posibilidad de ingresar a una universidad, entre otros.

Si bien ello puede parecer extremo y no pensamos que pueda ser nuestro caso, pero hagamos una pequeña prueba que sugiere Microsoft… busquemos nuestro perfil y monitoreemos nuestra reputación online. ¿Refleja la reputación que queremos tener? Quizás nos llevemos una sorpresa…. algo que para nosotros puede resultar gracioso, puede dar una impresión negativas a otras personas, o puede que sin saberlo nuestra reputación se ve empañada por comentarios negativos de los cuales no hemos reparado o nos han etiquetado de forma no apropiada.

Vía: Microsoft

Desde

Desde

Ya sabemos que la tecnología se mueve muy deprisa, que por muy poco que te despistes, ya estás obsoleto. Y lo mismo ocurre en el terreno de los navegadores web. Cada vez más hay nuevos estándares, nuevas especificaciones, nuevas tecnologías, y mejoras en la seguridad, con lo que es vital tener el navegador web completamente actualizado.

Ya sabemos que la tecnología se mueve muy deprisa, que por muy poco que te despistes, ya estás obsoleto. Y lo mismo ocurre en el terreno de los navegadores web. Cada vez más hay nuevos estándares, nuevas especificaciones, nuevas tecnologías, y mejoras en la seguridad, con lo que es vital tener el navegador web completamente actualizado.