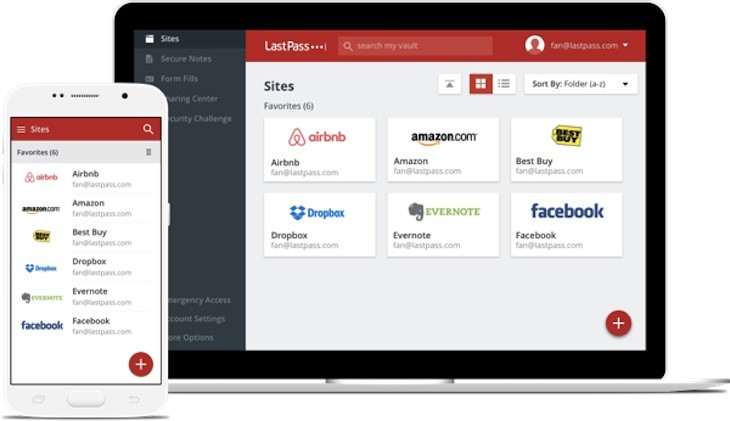

Ya os hemos hablado con anterioridad acerca de LastPass, uno de los gestores de contraseñas más populares de Internet. En esta ocasión os traemos una buena noticia para todos aquellos que os estuviéseis planteando comenzar a utilizarlo: LastPass es ahora completamente gratuito en todas las plataformas.

Se trata de un movimiento que la compañía ya anunció el pasado mes de agosto, cuando confirmó que los usuarios de la plataforma podrían acceder a sus contraseñas de LastPass en cualquier dispositivo de forma totalmente gratuita: hasta el momento era necesario pagar para sincronizar todas nuestras contraseñas si queríamos usar la app en diferentes plataformas. Aunque de ahora en adelante podremos usar LastPass sin necesidad de pagar, es importante tener en cuenta que veremos anuncios en la interfaz de la aplicación.