Rara es la semana en la que no leemos algún caso relacionado con la Ciberseguridad en alguna gran empresa. Datos que se filtran, ataques a servidores, robo de información, discos destruidos, móviles que «abren sus puertas al público»… a medida que la tecnología avanza, entregamos más datos en sistemas que, por desgracia, no pueden protegerse completamente de los diferentes ataques que pueden realizarse.

Existe una enorme cantidad de ataques a sistemas informáticos, amenazas que, en general, pueden clasificarse de la siguiente forma:

– De denegación de servicio: Los famosos DDoS, ataques que sobrecargan servidores o redes con el objetivo de impedir que sigan ofreciendo un servicio. Estos ataques pueden ser extremadamente sofisticados, por lo que es prácticamente imposible evitarlos: si millones de diferentes direcciones IP acceden a un mismo servidor, se hace imposible diferenciar a un usuario normal de un ordenador atacando. En este caso se suelen bloquear regiones específicas o grupos sospechosos de direcciones IP, aunque existen sistemas más sofisticados que usan estadística para determinar lo que debe ser bloqueado.

– Man in the middle: La clásica situación en la que el atacante espía una comunicación entre dos partes y falsifica datos para hacerse pasar por una de ellas.

– Ataque de día cero: Donde se buscan agujeros de seguridad de programas específicos o se aprovecha algún problema que ya se ha hecho público.

– Ataque por fuerza bruta: Donde se intenta entrar en un sistema intentando obtener la contraseña probando todas las combinaciones posibles.

Hay más categorías, más grupos y muchos ataques difíciles de clasificar. Ayer mismo vimos como una conocida web de citas entre personas casadas había sido atacada, con 34 millones de datos de usuarios robados (desde nombres a sistemas de pago), aunque aparentemente el robo no tuvo mucho ingrediente tecnológico: alguien de soporte tuvo acceso a los servidores y decidió robar la información.

Crear un sistema seguro no significa crear una maravilla tecnológicamente cerrada, significa crear un flujo de información y una serie de procesos que impidan el acceso no autorizado a datos sensibles, significa entrenar a los trabajadores para entender lo que es seguridad en el mundo de la información digital, y eso es más difícil de lo que parece.

Si queréis profundizar en este tema, podéis acceder al Máster de CiberSeguridad organizado por u-tad.com, un máster de 600 horas que empieza en octubre, donde se explicarán técnicas y tácticas de ciberdefensa, ciberataque y análisis forense de sistemas informáticos. El Máster está diseñado para que puedan cursarlo personas con experiencia previa en programación y desarrollo de software, así como conocimientos de administración de sistemas operativos y administración de redes.

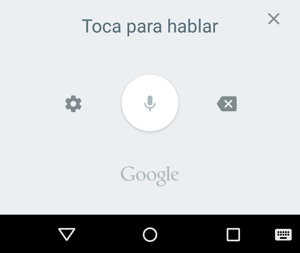

A desplegar el teclado predeterminado de Android, en la mayoría de aplicaciones, aparece un icono con un micrófono en su parte superior derecha el cual permite ingresar texto por voz, dictándolo para su transcripción en palabras.

A desplegar el teclado predeterminado de Android, en la mayoría de aplicaciones, aparece un icono con un micrófono en su parte superior derecha el cual permite ingresar texto por voz, dictándolo para su transcripción en palabras.