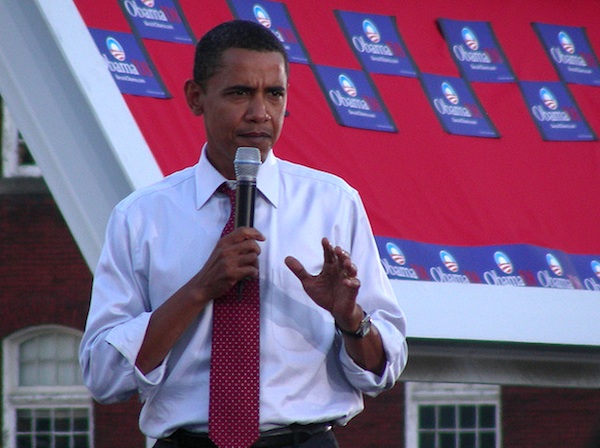

Tras los recientes ataques a Sony, parece ser que en la Casa Blanca están decididos a hacer todo lo posible para que este tipo de situaciones afecten lo menos posible a los usuarios de los sitios web o empresas atacadas. El motivo es que, tal y como se hacen eco desde el New York Times, el presidente de los Estados Unidos estaría preparando un proyecto de ley con el que asegurarse de que las empresas americanas comunican con prontitud este tipo de ataques.

Tal y como ha indicado la fuente (que ha decidido permanecer en el anonimato) Obama daría a conocer todos los detalles acerca de este proyecto de ley durante el día de hoy en su discurso para la Comisión Federal del Comercio. El objetivo de esta medida es preservar la seguridad y privacidad de los datos de los usuarios que hayan podido estar expuestos a ataques informáticos, de modo que estos puedan cambiar sus contraseñas y asegurarse de que todo está correcto. Si finalmente se aprueba esta ley, las empresas americanas afectadas por un ataque informático en el que la seguridad de los datos bancarios de los usuarios esté en juego, tendrían la obligación de comunicarlo en un plazo de 30 días desde que se descubra la amenaza. De no hacerlo, se enfrentarían a posibles sanciones económicas.

Además, Obama podría presentar también una propuesta de ley adicional que impediría que las empresas utilicen los datos privados de los estudiantes obtenidos en las universidades y demás instituciones educativas con el objetivo de obtener un beneficio económico, medida que surgiría por el cada vez mayor uso de dispositivos electrónicos y conexiones a Internet en las aulas.

Fuente: The New York Times | Imagen: jamesomalley de Flickr.

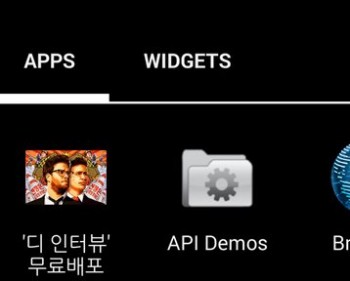

Aparece por Corea del Sur una aplicación android que se divulga como «la que tienes que instalar para bajar la película The Interview», aplicación que, en realidad, es un troyano conocido por robar datos bancarios de dicha región y de Citibank. Se trata del malware Android/Badaccents, troyano que ya ha engañado a aproximadamente 20.000 personas con dicha aplicación.

Aparece por Corea del Sur una aplicación android que se divulga como «la que tienes que instalar para bajar la película The Interview», aplicación que, en realidad, es un troyano conocido por robar datos bancarios de dicha región y de Citibank. Se trata del malware Android/Badaccents, troyano que ya ha engañado a aproximadamente 20.000 personas con dicha aplicación.