El año pasado se descubrió que una red de hackers había montado una serie de servidores DNS para robar datos de miles de internautas.

Me explico:

Cuando queremos visitar una dirección web (www.mibanco.com, por ejemplo) nuestro ordenador accede a unos ordenadores (servidores DNS) que traducen www.mibanco.com en la dirección IP del mismo (121.34…). Dentro de la configuración de nuestra red tenemos la localización de los servidores DNS que realizan este trabajo.

Un virus puede infectar nuestro ordenador y cambiar la localización de estos servidores DNS, de forma que cuando accedamos a www.mibanco.com los servidores falsos nos dan una dirección que no es la real (122.45… en lugar de 121.34…). ¿Y qué se esconde en esa dirección falsa? pues una copia de www.mibanco.com, preparada para capturar los datos bancarios de los clientes que piensan que están en la web real.

Este truco funcionó muy bien durante varios meses y consiguieron infectar 650.000 ordenadores en todo el mundo.

El FBI fue contratado para solucionar el problema y creó una red de servidores DNS que sustituirían a los falsos, de forma que cuando desactivasen la red de los hackers, los ordenadores infectados pudieran continuar navegando por Internet (esta vez usando los servidores DNS del FBI, no de los hackers, que apuntarían a las direcciones reales, no a las falsas).

El caso es que esta red de servidores sustitutos, será desactivada el día 9 de julio, ya que el contrato con el FBI se acaba. Muchos ordenadores infectados dejaron de estarlo después de detectar y eliminar el virus, pero se calcula, según comentan en Yahoo, que aún hay 277.000 máquinas con el problema.

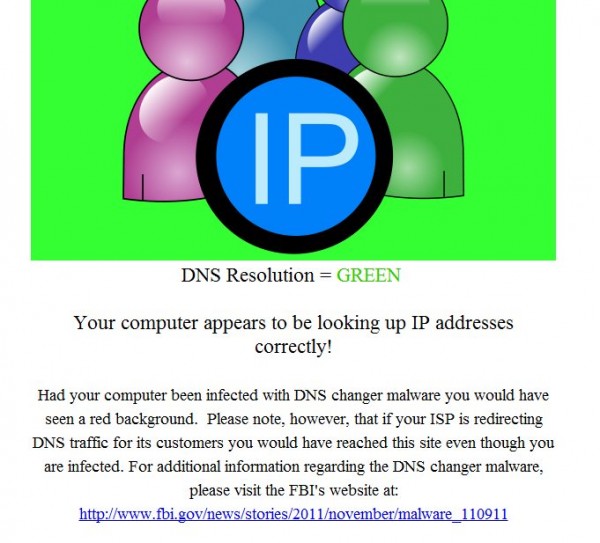

Podéis comprobar si vuestro ordenador tiene este problema accediendo a www.dns-ok.us, esperando recibir el mensaje en verde que veis aquí abajo: