Google Search está cambiando de forma radical. En el I/O 2026, la compañía presentó el mayor rediseño de su cuadro de búsqueda en 25 años, con AI Mode agéntico que no solo responde sino que actúa en tu nombre, agentes de información que monitorizan el mundo en tu lugar, e interfaces generativas que se construyen en tiempo real según tu pregunta. «Es la mayor mejora que hemos realizado nunca en la Búsqueda», dijo Elizabeth Reid, directora de Search en Google. No todo el mundo lo ve como una mejora. Cuando abres el cuadro de búsqueda y antes de escribir nada ya tienes una IA esperando, cuando el AI Overview incluye un chat de seguimiento que hace que Google se parezca más a ChatGPT que al buscador que lleva décadas en tu barra de herramientas, y cuando un tribunal federal de EEUU ya declaró en 2024 que Google actuó ilegalmente para mantener su monopolio en búsqueda… la pregunta de si hay alternativas reales deja de ser una pregunta académica. Lo explica el equipo de TechCrunch el 21 de mayo de 2026. La cuota de Google cayó al 89,6% en 2025, el descenso más grande de su historia en un año. Aquí están los seis buscadores que merece la pena conocer. Continúa leyendo «Seis buscadores que vale la pena probar ahora que Google ya no es el Google que conocías»

Placas de cobre impresas en 3D podrían reducir el consumo energético de la refrigeración en centros de datos un 90%

El consumo energético de los centros de datos tiene un problema que rara vez aparece en los titulares: el 30% de la electricidad que consumen no sirve para calcular nada. Se gasta en mantener los servidores fríos. En 2025, los centros de datos del mundo consumieron 485 TWh de electricidad; el equivalente al consumo anual de Suecia entero se destinó únicamente a refrigeración. Un equipo de ingenieros de la Universidad de Illinois Urbana-Champaign acaba de publicar en la revista Cell Reports Physical Science una solución que podría cambiar esa proporción de forma radical: placas de enfriamiento de cobre puro fabricadas con impresión 3D electroquímica, diseñadas con algoritmos de optimización topológica, que reducen el consumo de refrigeración al 1,1% del total del centro de datos. Lo publica New Atlas el 20 de mayo de 2026. No es una demostración en laboratorio aislada: el prototipo ya se ha fabricado en una fundición comercial estadounidense de SkyWater Technology, lo que sugiere que el camino hacia producción a escala existe. Continúa leyendo «Placas de cobre impresas en 3D podrían reducir el consumo energético de la refrigeración en centros de datos un 90%»

China lleva sus centros de datos al fondo del mar: dos proyectos que usan el océano como refrigerador para alimentar la IA

China ha completado la transición de los centros de datos submarinos de experimento a negocio. La empresa Hailanyun (Shanghai Hailanyun Technology) opera ya el primer centro de datos submarino comercial del mundo, en la isla de Hainan, y ha puesto en marcha un segundo módulo frente al puerto de Lingang, en Shanghái, conectado directamente a un parque eólico marino que proporciona hasta el 97% de su energía operativa. El proyecto de Shanghái tiene una capacidad prevista de 24 megavatios y una inversión total de 1.600 millones de yuanes (aproximadamente 235 millones de dólares). Lo publica El Confidencial el 20 de mayo de 2026 y lo confirman fuentes de CGTN y Xataka. La lógica es sencilla y eficiente: el agua del mar es el mejor refrigerador natural que existe. Los centros de datos terrestres gastan hasta el 40% de su electricidad en sistemas de refrigeración. Bajo el agua, ese coste desaparece casi por completo. Y con la demanda de cómputo para IA creciendo sin freno, reducir la factura energética del enfriamiento es una ventaja operativa directa. Continúa leyendo «China lleva sus centros de datos al fondo del mar: dos proyectos que usan el océano como refrigerador para alimentar la IA»

Airbnb se lanza a los hoteles boutique y usa IA para que publicar una propiedad tarde 5 minutos en vez de horas

Airbnb ha anunciado hoy, 20 de mayo de 2026, su expansión más ambiciosa desde el relanzamiento post-pandemia: la plataforma añade hoteles boutique independientes, alquiler de coches (disponible este verano), entrega de comestibles a domicilio vía Instacart en más de 25 ciudades de EEUU, traslados al aeropuerto con Welcome Pickups en más de 160 ciudades del mundo, y consigna de equipaje con Bounce en más de 15.000 locales globales. Lo cuenta Ivan Mehta en TechCrunch el 20 de mayo de 2026. El cambio estratégico es claro: Airbnb deja de ser una plataforma de alquiler vacacional para convertirse en una app de viaje integral, compitiendo directamente con Booking.com, Expedia y, en su nueva vertiente, con el ecosistema de servicios de viaje completo. Al mismo tiempo, la compañía acelera su apuesta por la IA tanto para el proceso de alta de nuevos anfitriones como para el soporte al cliente. Continúa leyendo «Airbnb se lanza a los hoteles boutique y usa IA para que publicar una propiedad tarde 5 minutos en vez de horas»

Google AI Studio ya genera apps Android nativas en minutos: Kotlin, emulador en el navegador, sin instalar nada

Google ha presentado en el I/O 2026 una de las apuestas más directas al concepto de «vibe coding» para móvil: AI Studio ahora permite construir aplicaciones nativas para Android escribiendo o describiendo por voz lo que quieres que haga la app, sin instalar ningún SDK, sin abrir Android Studio y sin tocar una línea de código. El sistema genera código Kotlin de calidad de producción, lo ejecuta en un emulador integrado en el propio navegador y permite mandarlo directamente a un teléfono Android para pruebas reales. Lo cuenta Sarah Perez en TechCrunch el 19 de mayo de 2026. La app de AI Studio para Android ya está disponible para pre-registro en Google Play Store, lo que significa que la fase de lanzamiento es inminente. Es la democratización más directa del desarrollo de apps que Google ha intentado nunca: de la idea al APK en cuestión de minutos, sin barrera de entrada técnica. Continúa leyendo «Google AI Studio ya genera apps Android nativas en minutos: Kotlin, emulador en el navegador, sin instalar nada»

El creador de OpenClaw gastó 1,3 millones de dólares en tokens de OpenAI en un mes: así es como se construye software en 2026 sin pensar en el coste

Peter Steinberger, el creador de OpenClaw y empleado de OpenAI desde febrero de 2026, publicó hace unos días una captura de pantalla que generó conversación en toda la industria: su factura de la API de OpenAI durante los últimos 30 días. La cifra exacta: $1.305.088,81. El gasto cubrió 603.000 millones de tokens en 7,6 millones de solicitudes, usando GPT-5.5 como modelo principal. No lo pagó de su bolsillo —OpenAI cubre el coste como inversión en investigación—, pero el número en sí mismo es el dato más honesto que ha circulado en meses sobre lo que cuesta realmente desarrollar software con agentes de IA autónomos operando a plena capacidad, sin presupuesto límite. Lo cuenta Alina Maria Stan en The Next Web el 18 de mayo de 2026. Steinberger describe el experimento con una pregunta directa: «¿Cómo construiríamos software en el futuro si los tokens no importaran?» Continúa leyendo «El creador de OpenClaw gastó 1,3 millones de dólares en tokens de OpenAI en un mes: así es como se construye software en 2026 sin pensar en el coste»

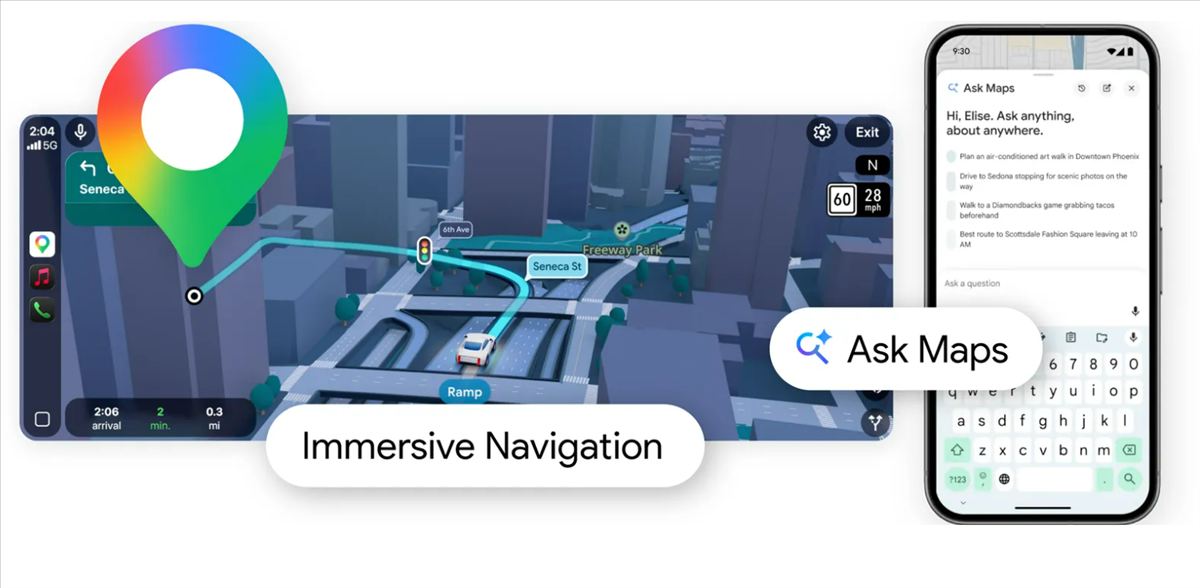

Ask Maps llega a India y escala: conversa con Google Maps en lenguaje natural para planificar cualquier ruta o visita

Google Maps acaba de convertirse en un asistente de exploración conversacional. Ask Maps —la función que permite hacer preguntas complejas a Maps en lugar de buscar por palabras clave— llega a India junto a EEUU como mercado de lanzamiento, con integración en Android e iOS y soporte de inglés desde el primer día (hindi próximamente). Lo anuncia Lalitha Ramani, GM de Google Maps India, en el blog oficial de Google el 12 de marzo de 2026. La escala que hace posible esta función es impresionante: Ask Maps analiza información de más de 300 millones de lugares y reseñas de una comunidad de más de 500 millones de contribuidores globales para dar respuestas con contexto real, no generado. La función no inventa restaurantes; busca en la base de datos de Maps más completa del mundo y la presenta en formato conversacional. Es la diferencia entre un motor de búsqueda y un compañero de viaje. Continúa leyendo «Ask Maps llega a India y escala: conversa con Google Maps en lenguaje natural para planificar cualquier ruta o visita»

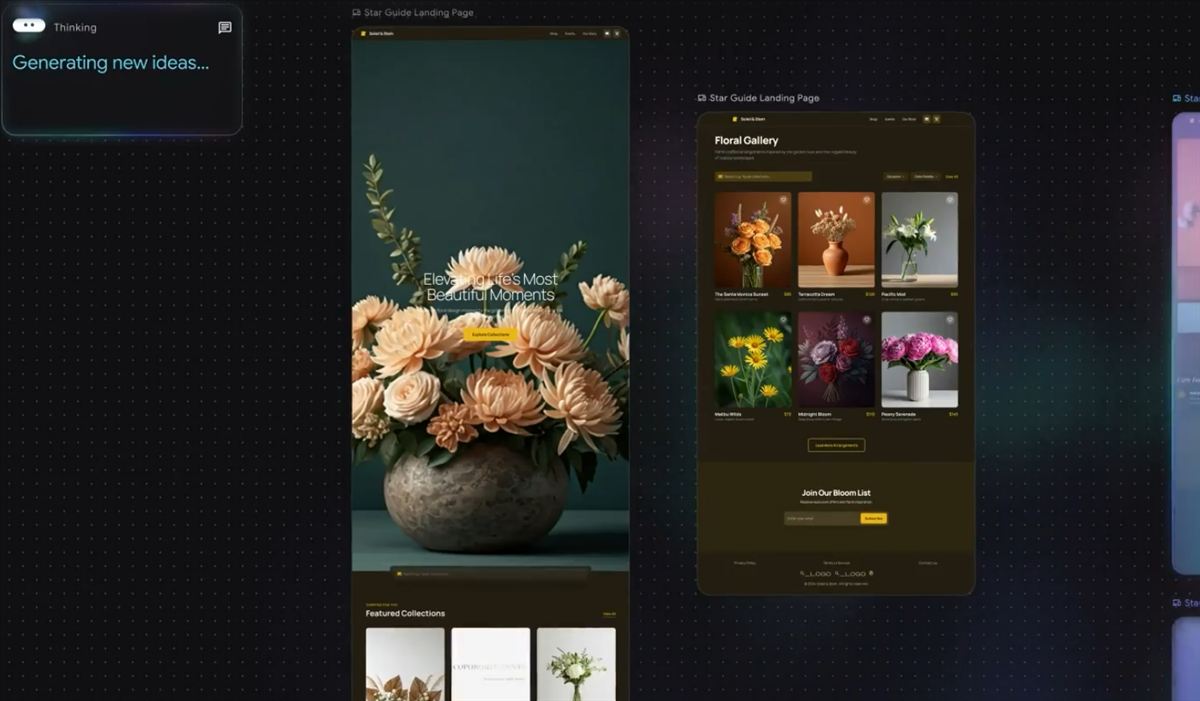

Stitch de Google actualiza su agente: diseña interfaces en tiempo real mientras hablas o escribes, y exporta a Antigravity con un clic

Google ha presentado en el I/O 2026 una actualización de Stitch, su herramienta de diseño de interfaces en Google Labs: el nuevo Stitch Agent diseña en tiempo real junto al usuario, transforma ideas expresadas con texto o voz en componentes de UI que el usuario ve construirse en el lienzo mientras habla. Lo anuncia Rustin Banks, Product Manager de Google Labs, en el blog oficial el 19 de mayo de 2026. Las actualizaciones están disponibles para todos los usuarios globalmente desde hoy. Stitch no es un generador de mockups estáticos. Es un entorno de prototipado conversacional: describes lo que necesitas, el agente lo construye mientras escuchas, lo ajustas con más instrucciones de voz o texto, y cuando el diseño está listo puedes compartirlo con un enlace de AI Studio o exportarlo directamente a Antigravity para añadir la lógica de backend. La cadena de diseño a producción que antes tardaba días ahora tiene tres pasos: describir, refinar y exportar. Continúa leyendo «Stitch de Google actualiza su agente: diseña interfaces en tiempo real mientras hablas o escribes, y exporta a Antigravity con un clic»

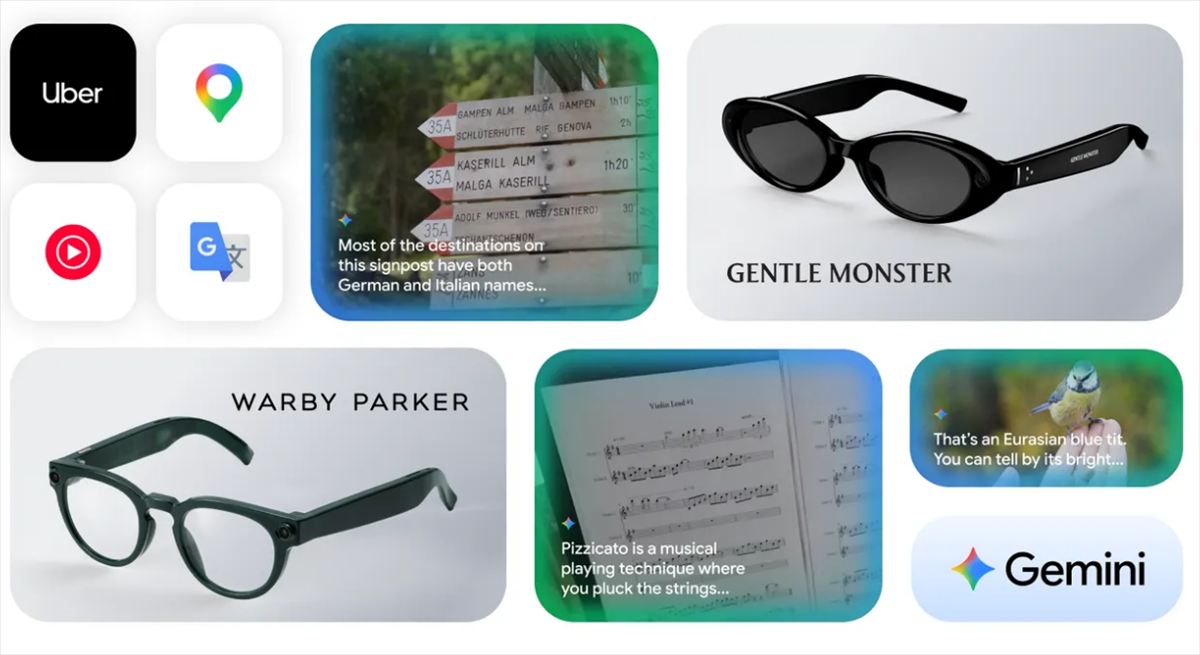

Las gafas inteligentes de Google llegan en otoño: Gentle Monster y Warby Parker, manos libres y Gemini a la orden

Google ha confirmado en el I/O 2026 la fecha de lanzamiento de sus gafas inteligentes con audio: otoño de 2026. Las primeras monturas llevarán las firmas de Gentle Monster y Warby Parker, dos marcas de óptica con estilos radicalmente distintos —el minimalismo oscuro de la primera frente al clásico americano de la segunda— lo que dice mucho sobre la estrategia de distribución de Google: las gafas inteligentes solo tendrán éxito masivo si la gente las quiere llevar todo el día, no solo si son técnicamente buenas. Lo anuncia Shahram Izadi, VP & GM de XR en Google, en el blog oficial el 19 de mayo de 2026. Las gafas con pantalla llegarán después, sin fecha confirmada. Las que se anuncian para otoño son monturas con audio: hablan al oído, escuchan al usuario y conectan con Gemini con un simple «Hey Google» o un toque en el lateral de la montura. Continúa leyendo «Las gafas inteligentes de Google llegan en otoño: Gentle Monster y Warby Parker, manos libres y Gemini a la orden»

Gemini for Science: Google pone la IA de frontera al servicio de los investigadores con tres herramientas experimentales y 30 bases de datos científicas

La ciencia tiene un problema de volumen: se publican tantos artículos cada año que ningún investigador puede procesarlos todos. Y tiene un problema de tiempo: los experimentos computacionales que podrían explorar miles de hipótesis se hacen de uno en uno, tardando semanas en lugar de horas. Google ha presentado en el I/O 2026 su respuesta a ambos problemas: Gemini for Science, una colección de herramientas experimentales y habilidades especializadas diseñadas para ampliar la escala de la exploración científica. Lo anuncian Pushmeet Kohli, VP de Science de Google DeepMind, y Yossi Matias, VP de Google Research, en el blog oficial el 19 de mayo de 2026. La propuesta no son modelos especializados y cerrados: son agentes generales con acceso a datos científicos específicos, integrados en la misma plataforma que los desarrolladores usan para construir software. Los artículos sobre ERA (Empirical Research Assistance) y Co-Scientist se publican hoy en Nature. Continúa leyendo «Gemini for Science: Google pone la IA de frontera al servicio de los investigadores con tres herramientas experimentales y 30 bases de datos científicas»