La seguridad, en todos sus niveles, debe ser un pilar fundamental en cada uno de nosotros. Y no solo nos referimos a lo externo, pues en la parte digital también hay que hacer énfasis en estar bien protegidos con datos de acceso y contraseñas sólidas en cada aplicación o plataforma. Continúa leyendo «Las contraseñas más utilizadas y fáciles de hackear del mundo»

Etiqueta: claves

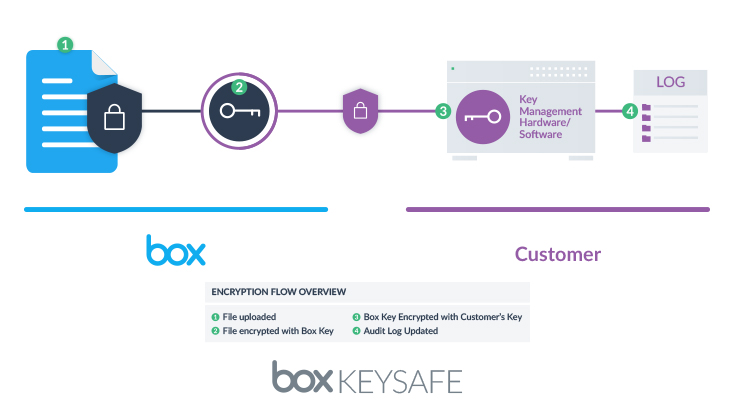

Box KeySafe, nuevo servicio de gestión de claves de cifrado para todas las empresas

Box acaba de presentar Box KeySafe, su nueva solución de gestión de claves de cifrado orientada a empresas de todos los tamaños posibles, posibilitándoles la gestión de sus claves de cifrado de forma fácil y sencilla junto con las características de colaboración destacadas que Box les ofrece, siendo además compatible con dispositivos hardware dedicados como con dispositivos virtuales.

Box explica que el lanzamiento de Box KeySafe se debe a la necesidad de hacer que la tecnología sea más accesible para las empresas de todos los tamaños teniendo en cuenta que Box Enterprise Key Management (EKM), lanzado el pasado año, ha posibilitado a grandes compañías de ámbitos altamente regulados el control de su propias claves de cifrado aprovechando además otras capacidades que ofrece Box, eliminando muchas de las barreras en materia de seguridad que tienen muchas compañías a la hora de migrar su flujo de trabajo en la nube.

Continúa leyendo «Box KeySafe, nuevo servicio de gestión de claves de cifrado para todas las empresas»

Windows 10 sube automáticamente las claves de cifrado de disco a servidores de Microsoft

Una reciente entrada de la publicación The Intercept pone de manifiesto que las claves del cifrado de disco en sistemas Windows 10, incluso en las versiones Pro y Enterprise, se suben automáticamente a los servidores de Microsoft siempre y cuando los usuarios inicien sesión en Windows 10 utilizando sus cuentas de usuario en Microsoft en equipos con procesador de cifrado.

Si bien señala que una de las mejores características del sistema es el cifrado de disco, el cual se encuentra activo por defecto, lo que permitirá proteger los datos en caso de robo o pérdida del dispositivo, también señala el inconveniente de que dichas claves sean subidas automáticamente directo a los servidores de Microsoft, sin conocimiento de los usuarios ni opción para que puedan darse de baja en caso de la versión Home, aunque los usuarios de la versión Pro y Enterprise pueden desactivarlo una vez se haya subido la clave a los servidores de la compañía.

Continúa leyendo «Windows 10 sube automáticamente las claves de cifrado de disco a servidores de Microsoft»

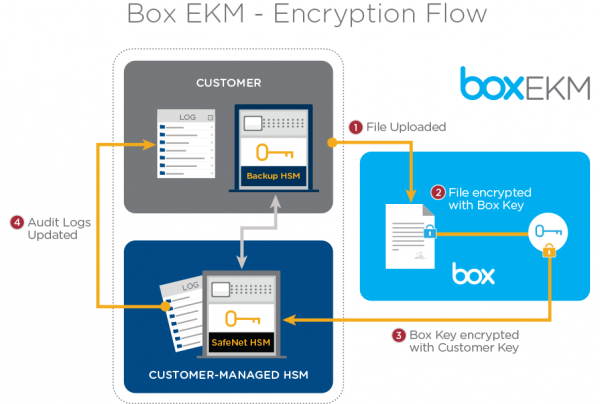

Box lanza EKM para romper barreras de adopción de la nube en las empresas

Para aquellas empresas que por diversos motivos no han podido tener la facilidad de adoptar el uso de las herramientas basadas en la nube, debiendo gestionar su información crítica a nivel local, en detrimento de las posibilidades de movilidad y colaboración que ya disfrutan aquellas otras empresas que sí trabajan con herramientas en la nube, desde Box han lanzado una nueva herramienta de cifrado controlado a nivel local llama Enterprise Key Management (EKM), disponible desde hoy en fase beta y desarrollada en colaboración con Amazon Web Services y SafeNet, lo que a juicio de la propia compañía de servicios en la nube supone un gran avance en la gestión de contenidos en la nube, ofreciendo a las empresas el control total sobre sus claves de cifrado.

Box ayudará a sus clientes que opten por esta solución a trabajar con ellas para los módulos físicos que necesitan para obtener la prestación de seguridad (HSM), indicando que se trata de un dispositivo dedicado a la salvaguarda de las teclas digitales y proporciona criptoprocesamiento tanto a través de Amazon Web Services como en su propio centro de datos a modo de copia de seguridad.

Para aquellos interesados en conocer en profundidad esta solución, desde Box se dan detalles técnicos acerca del mismo, con gráficas incluidas, para mostrar a los posibles interesados el funcionamiento de esta solución que actúa a modo de segunda pared de seguridad.

LinkedIn detalla las claves de funcionamiento de su plataforma de publicación

LinkedIn ha querido compartir con el público las claves que mantiene su plataforma de publicación en comparación con el resto de plataformas de blogs existentes, basándolo en el poder de la red de distribución, teniendo en cuenta en la distribución de los contenidos tanto en las conexiones como los seguidores de un mismo miembro, con la idea de que a los usuarios les lleguen contenidos relevantes y de alta calidad calidad acorde a sus intereses, eliminando el resto de contenidos, ya sean por baja calidad, o incluso por ser detectado como spam.

Tres son las claves que hacen ello posible: la integración del algoritmo Feed-Mixer para la clasificación de las publicaciones en los feeds de los miembros de LinkedIn, las notificaciones móviles para las conexiones de primer grado, así como la inclusión diaria o semanal de las noticias de Pulse a través del correo electrónico. Cabe señalar que estas claves no son nuevas, aunque las mismas han ido incorporándose paulatinamente en las cuentas de todos los usuarios, siendo además la primera vez que la misma compañía comparte esta información.

LinkedIn señala que los miembros que han publicado al menos un artículo, de media tienen 1.049 conexiones de primer grado y 42 seguidores. Con el uso del algoritmo de Feed-Mixer, los propios editores tendrán la posibilidad de llegar a nuevos seguidores mediante la viralización de sus contenidos más allá de sus principales conexiones. El uso de la librería de filtrado unificado de contenidos ayudará a detectar publicaciones spam o de poca calidad para evitarlos incluir dentro del flujo de notificaciones.

Twitter refuerza el cifrado de las conexiones seguras mediante la adopción de Perfect Forward Secrecy

Las noticias sucedidas en los últimos meses acerca del espionaje de las comunicaciones y de los datos de los usuarios en diferentes servicios de Internet por parte de la NSA no han dejado indiferente a ninguna compañía tecnología, donde muchas de ellas han tomado medidas para reforzar la seguridad y la privacidad de los datos de sus usuarios para evitar, en la medida de lo posible, nuevos actos de espionaje.

Las noticias sucedidas en los últimos meses acerca del espionaje de las comunicaciones y de los datos de los usuarios en diferentes servicios de Internet por parte de la NSA no han dejado indiferente a ninguna compañía tecnología, donde muchas de ellas han tomado medidas para reforzar la seguridad y la privacidad de los datos de sus usuarios para evitar, en la medida de lo posible, nuevos actos de espionaje.

En este sentido, este mismo Viernes es Twitter la que ha anunciado la adopción de un protocolo más seguro conocido como Perfect Forward Secrecy, que se sitúa en la parte superior del cifrado estándar de HTTPS, en el que a diferencia del HTTPS tradicional, según explica Twitter en su propio anuncio, el cliente y el servidor gestionan una clave de sesión aleatoria compartida sin necesidad de enviar la misma a través de la red, incluso bajo cifrado. El HTTPS tradicional, el cliente genera una clave de sesión aleatoria, la cifra usando la clave pública del servidor, y se envía a través de la red, de manera que quien posea la clave privada y algo de tráfico registrado, puede descifrar la clave de sesión y la podrá usar para descifrar toda la sesión.

El propio anuncio añaden más información acerca del reforzamiento de la seguridad del servicio, incluyendo la adopción de nuevas medidas técnicas aplicadas en sus propios servidores de mayor complejidad con el fin de garantizar dicha seguridad.

Twitter cree que la medida que ellos han adoptado debe ser la nueva normalidad para los propietarios de servicios web, animando a los webmasters a aplicar el HTTPS de forma predeterminadas en sus espacios, y si ya lo han hecho, endurecerlo con la seguridad de transporte estricto HTTP, cookies seguras, fijando los certificados y el Perfect Forward Secrecy. A los usuarios anima a que exijan a los servicios que usen, dispongan de HTTPS para proteger su privacidad y a que ellos mismos que dispongan de navegadores web actualizados.

7 gestores de contraseñas online, para PC, Mac y móviles

Con tanta aplicación web, servicio online y red social disponible que nos convence de unirnos, resulta de utilidad tener a la mano soluciones alternativas que permitan prescindir de la pesada tarea de tener que recordar centenares de nombres de usuario y contraseñas. Obviamente tales soluciones ya existen y además de solucionar el problema, optimizan el tiempo y la manera en como a diario se accede a cada servicio sin importar si es desde un PC (desde el escritorio o desde el navegador), un Mac o un dispositivo móvil. Aquí están algunas de las mejores opciones:

1. TapIN

Un gestor de contraseñas para dispositivos Apple que almacena las contraseñas rápidamente para permitir loguearse automáticamente con apenas un toque (o tap) en vez de con largas contraseñas introducidas carácter por carácter. Cuenta con encriptación AES-256 para garantizar su gestión y almacenamiento seguro. Plataformas: iOS

2. Dashlane

Encriptación AES-256, multiplataforma, sincronización instantánea entre dispositivos, integración con navegadores para loguearse automáticamente en cualquier sitio web, generación de contraseñas aleatorias a partir de palabras clave preferidas, llenado automático de formularios y la posibilidad de guardar información financiera (datos de tarjetas de crédito y facturas) son algunas de sus características más interesantes. Plataformas: Windows, Mac, iOS y Android

3. KeePass

Una flamante aplicación open source perfecta para quienes no desean ceder su información personal a terceros sin las garantías suficientes en su tratamiento. Permite generar múltiples bases de datos de contraseñas (no sólo de sitios web) con algoritmos avanzados de encriptación para su protección. Es tan segura que muchas aplicaciones de terceros le usan como base para funcionar, por ejemplo, en dispositivos móviles (como KeePassDroid, 7Pass y MiniKeePass) y Mac OS X (KeepassX). Plataformas: Windows y Linux

4. KeePassDroid

De nuevo, ya que KeePass es software libre, existen varias apps que le sacan provecho desde dispositivos móviles incluyendo a los que tienen Android. KeePassDroid es una de ellas la cual cuenta con un generador de contraseñas seguras, campos para contraseñas libres (por ejemplo, de ítems físicos como los de la tarjeta de crédito) y la posibilidad de crear una copia de seguridad en Dropbox de la base de contraseñas almacenadas. Plataformas: Android

5. Roboform

Un servicio que se ofrece especialmente como plugins para navegadores aunque también como aplicaciones instalables. La idea es simple: al tratar de loguearse en un sitio web se podrá pulsar en el botón de RoboForm para que se presenten diferentes opciones incluyendo la funcionalidad automática de relleno de formularios que introducirá al instante el nombre de usuario y contraseña. Cuenta también con generación de contraseñas aleatorias. Plataformas: Windows, Mac, Linux (desde el navegador), iOS y Android

6. PassPack

Una solución estrictamente online (no con aplicación pero sí con versión para móviles) que además de permitir guardar las contraseñas y datos de usuario de forma segura, hace posible gestionarlas y compartirlas con otros usuarios. Para un mejor aprovechamiento, cuenta con bastante documentación incluso en PDF. Plataformas: Navegadores de escritorio y móviles.

7. LastPass

Finalmente el más popular del listado, LastPass, un gestor de contraseñas que minimiza la tarea de recordar centenares de passwords a una sola. Además, cuenta con relleno de formularios automágicamente, login con un clic, sincronización multidispositivos automática, herramientas de seguridad antiphishing y antispam, y una caja fuerte para almacenar notas confidenciales protegiéndolas mediante un proceso de encriptado avanzado. Plataformas: Windows, Mac, Linux, iOS, Android, BlackBerry, webOS, Windows Phone y navegadores.

Imagen de password desde shutterstock.com

Google actualizará sus certificados SSL a claves de 2048 bits hasta finales de 2013

Igual, cuando navegamos por sitios web, no nos damos cuenta. Pero algunas de las páginas a las que accedemos, las mismas se ofrecen bajo conexiones seguras, como todos los servicios de Google, los cuales van a migrar sus certificados SSL a claves 2048 bits, lo que implica mayor seguridad que hasta ahora. El proceso se iniciará a partir del 1 de Agosto de este mismo año, para quedar completado a finales del mismo.

Google también cambiará el certificado raíz de todos sus certificados, ya que también sigue usando claves menos seguras de 1024 bits. El motivo por el cual la implementación será llevada a cabo durante el periodo de unos meses es para evitar complicaciones, ya que hay configuraciones que requieren medidas adicionales, donde Google especifica al software cliente en dispositivos como teléfonos, impresoras, centros multimedia, consolas, y cámaras.

El software cliente que hace conexiones SSL a los servicios de Google deberá adherirse a una serie de requisitos: realizar la validación normal de la cadena de certificados, incluir un conjunto amplio adecuado de certificados raíz, y el apoyo de nombre alternativos de sujeto (SAN).

De esta manera, a finales de año, toda la información que circula en las conexiones con Google será más seguras.

Más información: Publicación en Google Online Security

Digg muestra su firme compromiso en el desarrollo de su agregador de canales RSS

Desde el anunciado cierre de Google Reader para el 1 de Julio de este año, Digg ha movido ficha anunciando la creación de un servicio similar que cubra el hueco que nos dejará el servicio de Google. Hoy da un paso más y muestra su firme compromiso en el desarrollo de este servicio, dándole prioridad e indicando los cuatro puntos clave que seguirán, los cuales son: la simplicidad, la rapidez, la sincronización entre dispositivos, y la facilidad de la importación desde las cuentas de Google Reader existentes.

En su propio comunicado destaca, además, el enorme interés que ha despertado entre los usuarios después del anuncio de su relanzamiento, indicando haber recibido unos 800 comentarios, que se dice pronto.

También destaca que a pesar de que Google Reader es un buen producto, hay margen de mejora significativa, donde pretenden construir un producto limpio, flexible e intuitivo. Se tendrá en cuenta otras fuentes de información, como Facebook, Twitter, Reddit, LinkedIn, Tumblr y Hacker News, aunque no todas las características estarán inicialmente en su versión primera, explorando otras posibilidades de integración para sucesivas versiones.

Por tanto, no es de extrañar el interés de Digg en construir su propio lector de canales RSS, siendo una puerta para llevar informaciones a su plataforma social de noticias de forma directa, aunque tendrá que competir con nuevos actores, a punto de aparecer algunos durante el mes de Abril.

A pesar de que el servicio aún no está desarrollado, tiene por delante unos intensos meses de desarrollo, donde invertirán todo el tiempo necesario para tener el servicio disponible antes de Google Reader llegue a su fin. Los interesados en seguir su progreso pueden hacerlo a través de su lista de correos.

Diez claves a tener en cuenta a la hora de usar Outlook.com

Como se suele decir, Hotmail ya tiene sus días contados, y no es precisamente por no participar en los correos virales que durante un cierto tiempo ha provocado cierto temor en aquellos usuarios que han creído en dichos mensajes. Ya avisamos en su momento que el servicio de correo electrónico de Microsoft, Hotmail, adquirido en el año 1997, dará paso a un completo y renovado servicio de correo electrónico acorde a los tiempos que corren, Outlook.com.

Así que a través de un comunicado en el blog oficial de Outlook.com en el día de ayer, hoy es el día elegido para que Outlook.com haya dado el salto a su versión definitiva, dejando de ser ya la versión vista previa que ha tenido durante estos largos siete meses, desde su puesta en funcionamiento el 31 de Julio. A partir de ahora, se iniciará el progreso de migración de los usuarios al nuevo servicio.

Las 10 cosas que hay que tener en cuenta son las siguientes:

01: La migración ha comenzado hoy y seguirá en los próximos meses.

02: Los usuarios podrán seguir usando sus direcciones de correo @hotmail.com y @hotmail.es.

03: El acceso a Outlook.com se podrá realizar usando los datos de acceso a Hotmail si ya se tiene una cuenta.

04: Los usuarios mantendrán los mensajes, archivos y configuraciones guardadas realizadas desde sus cuentas de Hotmail.

05: Outlook.com invita (que no obliga) a los usuarios a tener una nueva dirección @Outlook.com.

06: En caso de realizar una nueva dirección @Outlook.com, ésta pasará a ser el login, pero seguirán llegando correos correspondientes a la antigua dirección.

07: Una vez culmine la migración, Skype se integrará dentro del propio servicio.

08: La interfaz está pensada para simplificar y facilitar su uso, usando su nuevo estilo visual unificado.

09: Desde Outlook.com se puede acceder a otros servicios online de Microsoft

10: Quedan pendientes otras mejoras e integraciones.