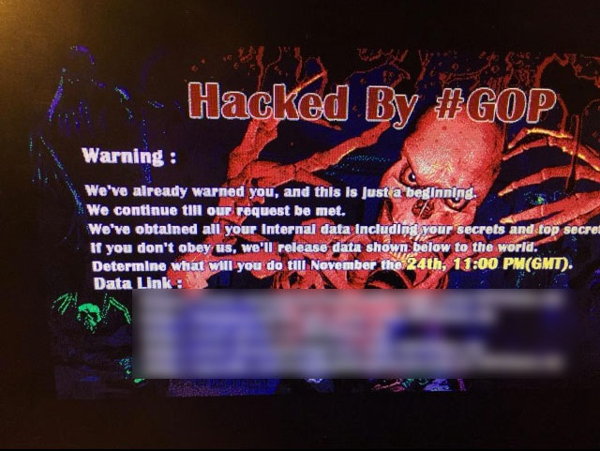

Otra vez cede Sony Pictures ante el pedido de los “hackers» que, probablemente con alguna relación y colaboración con el gobierno norcoreano -no necesariamente técnica-, de sus sistemas han robado valiosa información y no paran con las amenazas a sus empleados y hasta a quienes ven sus producciones en las salas de cine. Esta vez la compañía atiende otra importante parte de las exigencias en la que se requiere eliminar de la faz de la tierra todo rastro de la película The Interview.

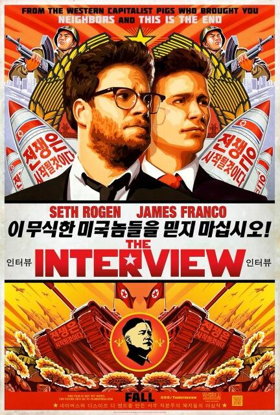

Por supuesto, lo anterior es casi imposible, pero además de haber cancelado el lanzamiento de la película en los cinemas de Estados Unidos, Sony Pictures da fe de que sigue las condiciones dadas por los extorsionistas y ahora elimina por completo las páginas que promocionaban la película “de la discordia” en Facebook, Twitter, YouTube, Instagram, Tumblr y su web oficial. Recordemos que The Interview, filme de comedia protagonizado por James Franco y Seth Rogen, narra la historia de un par de periodistas que son encomendados por la CIA a asesinar a Kim Jong-un, hecho que pudo haber levantado represalias por el grupo Guardians of Peace (#GOP) quien se ha hecho responsable del ataque.

En fin, indudablemente los directivos de Sony Pictures deben encontrarse entre la espada y la pared por las responsabilidades que deben afrontar sí o sí: Cancelar la película, ceder ante los terroristas y violentar la libre expresión; No cancelarla y esperar que no sean ejecutados atentados en las salas en que se aceptaría su proyección; No cancelarla y esperar que no sea revelada más información valiosa de la filtrada de sus sistemas -probablemente su peor escenario-; Liberar la película en la red y perder buena parte de su inversión monetaria; Y más opciones disyuntas.

Sin embargo, independientemente de las acciones tomadas, lo cierto es que se está marcando un precedente que repercutirá en enorme medida en posibles futuros sabotajes pues se estaría mostrando lo vulnerables que resultan las compañías norteamericanas, no solo las relacionadas con el mundo del cine. Ya hasta el presidente Obama se manifestó en desacuerdo con el manejo que le da SP al asunto a pesar de ser consciente de la situación a la que se enfrenta:

[…] sí, han [los de Sony Pictures] cometido un error. No podemos tener una sociedad donde un dictador desde territorio lejano trata de imponer censuras aquí en Estados Unidos. […] No podemos empezar a cambiar nuestros comportamientos, de lo contrario después ni podremos ir a ver fútbol [americano] por la posibilidad de un ataque terrorista.

En

En