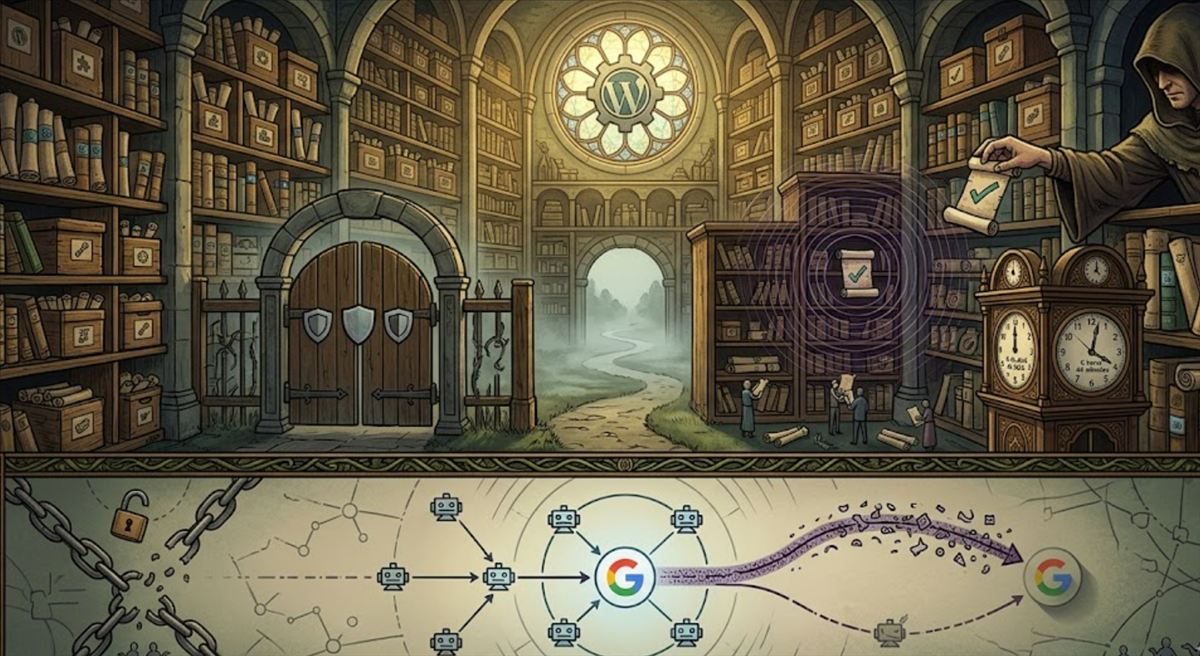

El 6 de abril de 2026, durante seis horas y cuarenta y cuatro minutos, miles de páginas web servían spam SEO oculto a Google sin que sus dueños se enteraran. La razón: un atacante había comprado más de 30 plugins de WordPress en el marketplace Flippa por una suma de seis cifras a principios de 2025, había plantado una puerta trasera ocho meses antes en una actualización aparentemente inocua, y había esperado pacientemente a activarla. El caso, reportado por Alina Maria Stan en TheNextWeb el 15 de abril, es uno de los ataques de cadena de suministro más metódicos que ha sufrido jamás la plataforma que mueve el 43% de Internet, y deja al descubierto un agujero estructural que WordPress.org no tiene mecanismo para tapar: cuando un plugin cambia de propietario, no se vuelve a auditar el código, no se notifica a los administradores, y el nuevo dueño hereda toda la confianza acumulada por el desarrollador anterior.

Cómo se gestó el ataque: Flippa, ocho meses de paciencia y un changelog inocuo

El comprador, identificado solo como «Kris» y vinculado a un historial en SEO, criptomonedas y marketing de juego online, adquirió el portafolio completo de Essential Plugin a través de Flippa. La operación fue tan exitosa desde el punto de vista comercial que Flippa publicó un caso de estudio celebrando la venta en julio de 2025. Para entonces, la puerta trasera ya estaba plantada. El código malicioso se introdujo en la versión 2.6.7 de los plugins, lanzada el 8 de agosto de 2025 con un changelog que decía simplemente «Comprobada compatibilidad con WordPress 6.8.2». Esa nota de cambios anodina escondía 191 líneas de PHP adicionales, incluyendo un backdoor de deserialización que permitía ejecución remota de código. Estuvo dormido durante ocho meses, acumulando la confianza que da no causar problemas, antes de despertarse.

Cloaking a Googlebot y un C2 sobre Ethereum

Lo más sofisticado del ataque no fue el código en sí, sino la elección de objetivos. Cuando se activó, el payload se descargó vía un módulo llamado wpos-analytics, inyectó código directamente en wp-config.php (uno de los archivos más sensibles de cualquier instalación WordPress) y comenzó a servir spam SEO solo a Googlebot. El propietario del sitio podía navegar por sus propias páginas y no veía nada raro: enlaces, redirecciones y páginas falsas se mostraban exclusivamente al rastreador de Google, una técnica conocida como cloaking diseñada para manipular el ranking sin que un humano lo detecte. Y el detalle más resistente al desmantelamiento: el servidor de comando y control no usaba un dominio convencional que pudiera secuestrarse o ponerse en lista negra, sino que resolvía sus instrucciones a través de un smart contract en Ethereum, consultando endpoints públicos del blockchain. La incautación de dominios, la herramienta estándar para frenar botnets, no funcionaba aquí.

La respuesta de WordPress.org y por qué se queda corta

WordPress.org reaccionó cerrando 31 plugins del autor afectado el 7 de abril, y una versión posterior (2.6.9.1) neutralizó el mecanismo de comunicación con el C2. Pero la actualización no toca el código ya inyectado en wp-config.php, lo que significa que las webs comprometidas siguen sirviendo spam aunque hayan actualizado el plugin. La limpieza completa requiere inspeccionar manualmente wp-config.php, un paso que la mayoría de pequeños negocios que viven sobre WordPress probablemente no sepan hacer. Los plugins afectados (Countdown Timer Ultimate, Popup Anything on Click, WP Testimonial with Widget, WP Team Showcase, WP FAQ, SP News and Widget y otros) tenían cada uno miles de instalaciones activas, una huella suficiente para que la operación de spam fuera económicamente viable y peligrosa.

El segundo ataque de la semana: Smart Slider 3 Pro

Y como si fuera poco, esa misma semana un segundo ataque independiente comprometió Smart Slider 3 Pro, plugin con más de 800.000 instalaciones, vía la propia infraestructura de actualizaciones de Nextend (la empresa detrás del producto). Cualquier sitio que se actualizó durante una ventana de seis horas antes de la detección recibió un kit completo de acceso remoto capaz de crear cuentas de administrador falsas, exfiltrar credenciales de base de datos y dejar puertas traseras persistentes en múltiples ubicaciones. Los dos ataques usaron métodos distintos (transferencia de propiedad en uno, compromiso de servidor en otro), pero comparten la misma debilidad de fondo: el pipeline de actualización de WordPress confía implícitamente en la fuente una vez que un plugin está establecido. No hay code-signing obligatorio. No hay 2FA obligatorio para cuentas de desarrollador. No hay revisión de cambios de propiedad. Y no hay marco regulatorio que obligue a WordPress.org a implementar las medidas de verificación de cadena de suministro que otros ecosistemas adoptaron tras crisis similares.

Por qué npm y PyPI ya cerraron este agujero y WordPress no

El ecosistema npm pasó por algo parecido a principios de los 2020 y respondió con 2FA obligatorio para mantenedores de paquetes de alto impacto, attestation de procedencia y escaneo de seguridad automatizado. PyPI siguió un camino comparable. WordPress, que mueve más Internet que ambos juntos, sigue sin moverse. La estructura del ecosistema lo hace especialmente vulnerable: WordPress tiene más de 60.000 plugins, muchos mantenidos por desarrolladores solos o equipos pequeños que pueden vender sus proyectos cuando pierden interés, necesitan dinero o se aburren. Cada una de esas transacciones es una oportunidad para repetir el ataque: comprar confianza, esperar, weaponizarla. No es teoría. La precedente más obvia: la vulnerabilidad crítica en el plugin Really Simple Security descubierta en 2024, que afectó a millones de sitios y obligó a actualizaciones forzadas. O el caso de AIOS, plugin de seguridad que almacenaba contraseñas en texto plano por un fallo introducido en una actualización. O la puerta trasera que se descubrió en el plugin School Management en 2022.

Qué ha cambiado desde la publicación original

Actualización a 25 de abril de 2026: la lista oficial confirma 31 plugins cerrados y un alcance de más de 400.000 instalaciones declaradas, y se ha precisado la fecha en que el atacante recibió acceso SVN (12 de mayo de 2025) frente al primer commit malicioso (8 de agosto de 2025). El detalle técnico que más circula esta semana es el del archivo wp-config.php: si pesa unos 6 KB más de lo habitual, el sitio sigue infectado aunque haya actualizado el plugin. The Repository y TechRepublic publican guías de limpieza paso a paso.

Tampoco hay novedades estructurales por parte de Automattic: WordPress.org sigue sin anunciar code-signing obligatorio, 2FA forzoso para mantenedores ni revisión de cambios de propiedad. La presión del sector profesional crece, sobre todo entre agencias que mantienen miles de instalaciones para clientes y han tenido que dedicar horas no facturables a esta limpieza.

Mi valoración

este ataque debería ser el momento en que WordPress.org admita que su modelo de confianza implícita está obsoleto. La idea de que un cambio de propiedad de un plugin no requiere ninguna verificación adicional es absurda en 2026. El comprador de Essential Plugin no tuvo que hacer nada técnico sofisticado: pagó, esperó, esperó más, y luego activó. Cualquier comprador puede hacerlo. La defensa no puede ser solo reactiva (cerrar plugins después del hecho consumado), tiene que ser estructural: code-signing obligatorio, 2FA obligatorio para cuentas con commits a plugins de gran instalación, revisión de código tras cambios de propiedad, y mecanismos de notificación a los administradores de sitios cuando cambia el dueño de un plugin que tienen instalado. Hasta que eso ocurra, mi recomendación práctica para cualquiera que administre un WordPress: revisa la lista de plugins instalados, verifica si han cambiado de autor recientemente, comprueba la integridad de wp-config.php y considera desinstalar cualquier plugin cuyo desarrollador no responda activamente o cuyo perfil sea opaco. La superficie de ataque es grande, pero la defensa empieza por reducirla.

Preguntas frecuentes

¿Mi web está afectada?

Si tienes alguno de los plugins de Essential Plugin (Countdown Timer Ultimate, Popup Anything on Click, WP Testimonial with Widget, WP Team Showcase, WP FAQ, SP News and Widget) instalado y se actualizó entre agosto de 2025 y abril de 2026, es muy probable que tu wp-config.php esté comprometido aunque hayas actualizado el plugin después.

¿Cómo limpio mi sitio?

Inspecciona manualmente el archivo wp-config.php buscando código PHP que no reconoces, especialmente cerca del require_once de wp-settings.php. Si el archivo pesa unos 6 KB más de lo normal, hay infección. Restaura desde una copia de seguridad limpia anterior a agosto de 2025 si la tienes y cambia todas las contraseñas de administrador y las claves de la API de WordPress.

¿Por qué WordPress no audita los cambios de propiedad?

Porque su modelo nació en una era de confianza implícita y nunca se actualizó. La organización que mantiene WordPress.org tiene recursos limitados y una arquitectura de gobernanza que dificulta cambios estructurales rápidos.