El interés público se ha centrado en el último par de días en una noticia que puede afectar, sino es que ya lo hizo, a cientos de millones de personas de al menos una veintena de países.

La noticia es que una empresa de “hackers” que ofrece software de espionaje tan especializado y costoso que apenas algunos países se han dado el lujo de contratarlo, ha sido hackeada. Con esto, se filtró en la red al menos 400 GB de información de sus operaciones incluyendo la confirmación de lo que muchos temían: Regiones donde el tema de derechos humanos suele quedar en entredicho, se señalan en su clientela.

Claro, tiene sentido que algunos gobiernos consideraran dichas herramientas para aumentar su seguridad en la prevención del crimen, pero otros, simplemente han tenido en sus manos la oportunidad de usarlo para interceptar comunicaciones de ciudadanos contradictores violando su privacidad con el apoyo de tal empresa.

En fin, vale echarle un vistazo a lo que ha pasado:

¿Qué es HackingTeam?

«Exactamente lo que hacemos»: Video promocional de HackingTeam

HackingTeam es la empresa de “hackers» de la que hablamos, o bien, brindándole algo de términos técnicos, es una compañía de ciberseguridad de la que se creía que solo brindaba software de espionaje, o software de control remoto de sistemas informáticos, para la protección gubernamental ante ataques criminales. Los clientes privados no se contaban en su clientela pero las recientes filtraciones hablan del trabajo conjunto con bancos y otras entidades para las que no es opcional velar por la seguridad de su infraestructura de redes.

La empresa nace en 2001 de la mano de Alberto Ornaghi y Marco Valleri, un par de italianos famosos por haber creado un software llamado Ettercap, gratuito y open source, que analistas de todo el mundo usaban para pruebas de seguridad. Y entre las posibilidades de Ettercap se incluía funciones de espionaje, una interesante característica que llamó la atención de la Policía de Milán quien no dudó en contactar a HackingTeam para solicitar sus servicios y asesoría.

Así fue que HackingTeam se convirtió en una empresa de desarrollo y comercialización de software de espionaje para gobiernos, por ahora, con 50 empleados en su plantilla (con sedes en Italia, Singapur y Estados Unidos). Por cierto, el software DaVinci es otra de sus grandes creaciones.

¿Qué y a quién pueden espiar estos programas?

Ettercap y DaVinci, mucho más el segundo que se muestra como la evolución del primero, pueden registrar gran parte de la vida digital de cualquier ciudadano, desde un asesino en serie hasta un periodista que, para cierto gobierno, “habla de más” o se muestra como una “amenaza terrorista”.

Respecto a DaVinci, este software se ha venido promocionando como una utilidad para rastrear a cientos de miles de ciudadanos u “objetivos” desde un centralizado punto de monitoreo, con opciones para grabar llamadas en Skype, registrar otras llamadas aún si están encriptadas, sus mensajes de texto, navegación web, intercambio de documentos, tecleo de datos, historial de ubicaciones, mensajería, relaciones y todo lo referente a aplicaciones multimedia que incluyen audio y video.

Tan tenebroso como lo anterior resulta su video promocional que no se molesta en explicar todo con lo que puede trabajar:

¿Cómo funciona el software de espionaje?

El video anterior resalta que una incapacidad para el seguimiento y la seguridad gubernamental es que la interceptación usual de los datos es limitada por la encriptación realizada al transmitirlos, así que se hace necesario “mirar por los ojos del objetivo”, en otras palabras, espiar el punto en el que surgen y empiezan a compartirse dichos datos: Computadores, tablets y móviles.

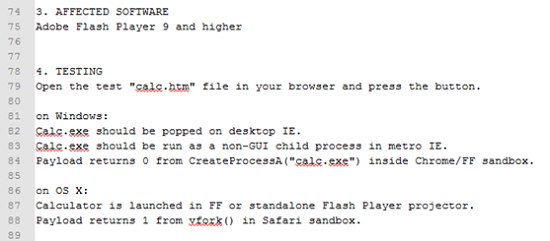

Hacerlo posible implica la instalación de malware invisible para el ciudadano ”“asesino, terrorista, periodista,… en general, para el “objetivo”- e instalarlo en sus diferentes dispositivos aún sin importar su sistema operativo pues el software funciona tanto en Windows como en OS X, iOS, Android, BlackBerry, Symbian y Linux..

Para el caso de Android y Windows, la instalación del malware se realizaba aprovechando vulnerabilidades en Flash, una puerta de entrada a un inmediato acceso al micrófono, la cámara y al sistema operativo desde que inicia su funcionamiento; De iOS, se aprovechaba la habilitación de características proveída por teléfonos con jailbreak.

¿Qué pasó ahora? ¿Quién hackeó a los hackers? ¿Qué se descubrió?

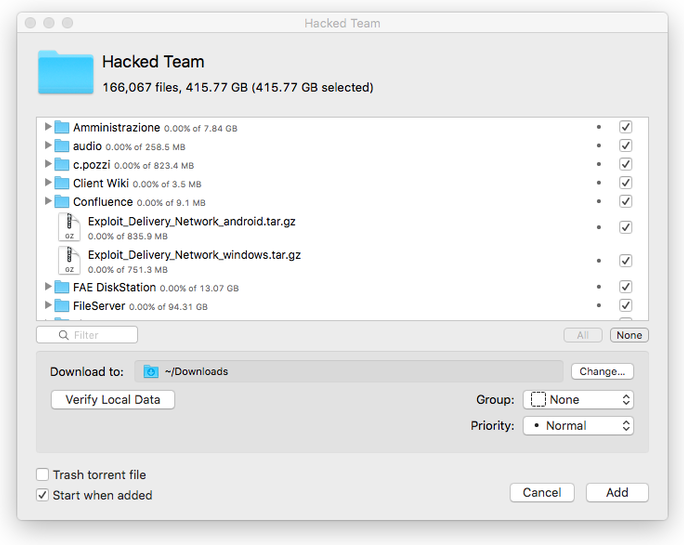

Una vez más, lo que sucedió es que los sistemas de HackingTeam fueron vulnerados, posiblemente, por un grupo de atacantes que tuitea desde la cuenta @GammaGroupPR. Fue violada hasta la cuenta de Twitter de HackingTeam, @HackingTeam, desde donde se publicó un torrent con alrededor de 400 GB de archivos sensibles de la compañía: Facturas, correos, documentos, registros operativos, etc. Por ahora, HackingTeam se mantiene en alerta máxima pues lo filtrado podría incluir hasta 600 GB de información adicional.

Lo problemático que salió a la luz es que, a pesar de que en reiteradas ocasiones HackingTeam negó haber prestado sus servicios a regímenes altamente represivos incluyendo grandes referentes en cuanto a la no libertad de expresión como Uzbekistán, resultó ser cierto, sí se prestó servicios a tales países pero también a otros «menos autoritarios» como Estados Unidos, España, Chile, México y Colombia.

En @r3dmx han compartido una gráfica que muestra los países involucrados y lo que invirtieron en las herramientas de espionaje de HackingTeam:

Al parecer México es el país que más pagaba a #HackingTeam para espiar a sus ciudadanos: pic.twitter.com/Umt0edhtzp

— R3D (@r3dmx) julio 6, 2015

Colombia con 335.000 dólares, España con 538.000, Chile con 2.290.000 y México con casi 5.808.000 figuran en la lista como algunos de los países de habla hispana cuyas entidades gubernamentales de Inteligencia han transado con HackingTeam cuantiosas sumas.

¿Ahora qué?

Lo único que queda por hacer es seguir informándose sobre lo que se continúa descubriendo en tan enorme cantidad de datos además de no dejar de conocer los diferentes programas de defensa de los derechos digitales que desde el lío con la NSA han ampliado su existencia y presencia en cada país.

Y, hablando de la NSA, lo de HackingTeam podría ser mucho más grave aún pues aunque muchos gobiernos se escudarán en que sí optaron por contratar tales servicios solo por temas de seguridad y en contra de la delincuencia, no sorprendería ver en los próximos días registros de otras personas ”“periodistas, políticos contrarios a los gobiernos de turno, etc.- que en cada país podrían ser víctimas de tales violaciones en sus comunicaciones.

Fuentes y más información: ArsTechnica, The Verge, ZDNet, Motherboard

Muchas gracias por informarme