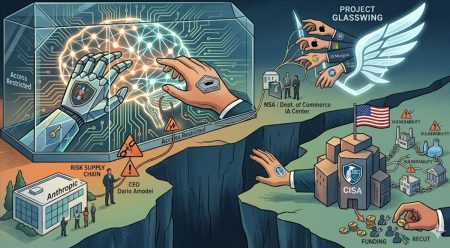

Anthropic da acceso a Mythos al NSA, pero deja fuera a la agencia de ciberseguridad de EE.UU.: el caso CISA y la guerra fría entre Trump y Anthropic

Anthropic da acceso a Mythos al NSA pero deja fuera a CISA: el caso revela las tensiones entre la administración Trump y Anthropic en plena Cloud Next.