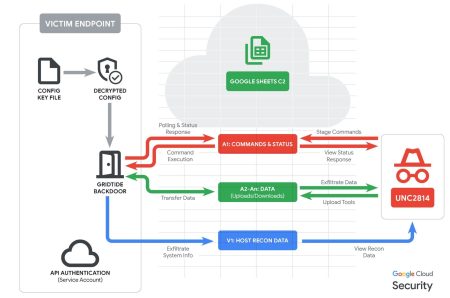

GRIDTIDE y el “C2 en una hoja de cálculo”: así fue la disrupción de una campaña global de espionaje contra telecos y gobiernos

Entre el 18 y el 25 de febrero de 2026, Google Threat Intelligence Group (GTIG), Mandiant y varios socios ejecutaron una operación coordinada para frenar una campaña de ciberespionaje a escala global. El actor, identificado como UNC2814 y vinculado por los investigadores a un posible nexo con la República Popular China (PRC), llevaba años operando… <a href="https://wwwhatsnew.com/2026/02/27/gridtide-y-el-c2-en-una-hoja-de-calculo-asi-fue-la-disrupcion-de-una-campana-global-de-espionaje-contra-telecos-y-gobiernos/">Continúa leyendo »</a>