SanerNow, la solución completa para gestión continua de vulnerabilidades de TI

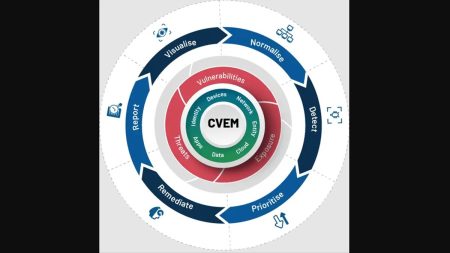

SanerNow es una plataforma integral de gestión continua de vulnerabilidades y exposiciones desarrollada por SecPod. Su principal objetivo es ayudar a las organizaciones a identificar y mitigar riesgos de seguridad en sus infraestructuras de TI, permitiendo así una protección proactiva contra posibles ciberataques. La plataforma destaca por integrar en una única consola tanto la evaluación… <a href="https://wwwhatsnew.com/2024/08/23/sanernow-la-solucion-completa-para-gestion-continua-de-vulnerabilidades-de-ti/">Continúa leyendo »</a>