Cuando somos infectados por un troyano, y eso es relativamente sencillo si acostumbramos a instalar lo primero que aparece por Internet, podemos comenzar a sufrir consecuencias de todo tipo: nuestros datos son robados y enviados a quién sabe dónde, las conversaciones de skype pueden grabarse en vídeo y enviarse a otras personas sin nuestro permiso, tal y como comentamos ayer, nuestro ordenador puede comenzar a realizar acciones extrañas, o incluso a perder información… pero una de las más clásicas: formaremos parte de una red de ordenadores que atacarán a determinadas IPs cuando alguien desde fuera lo desee.

La idea es sencilla: se instala un sistema en nuestro ordenador, difícil de ser detectado, y cuando el atacante lo desee activará miles (o millones) de ordenadores infectados en todo el mundo para que envíen peticiones a un sitio web, dejándolo bloqueado durante horas, o incluso días.

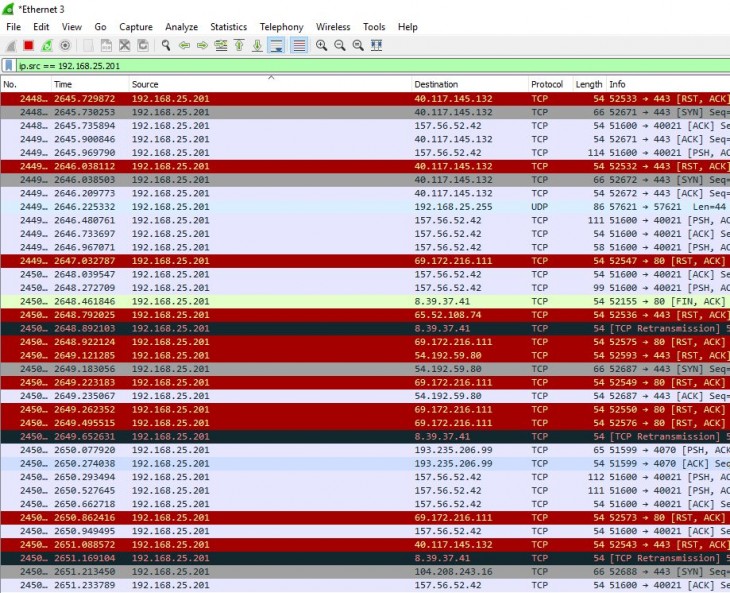

Para saber si nuestro ordenador forma parte de una red de este tipo, si está ayudando a realizar ataques DDoS, tenemos que identificar «movimientos extraños» en nuestra red, y para ello lo mejor que podemos hacer es analizar con detalle el flujo de información que entre y sale de nuestro ordenador.

Una de las mejores herramientas en este sentido es WireShark, una aplicación gratuita que muestra en un informe constante todos los paquetes que salen de nuestra red local. Se recomienda instalarlo en un ordenador que no esté infectado, ya que es posible que el troyano sea suficientemente inteligente como para ocultar la información a la aplicación, aunque también puede instalarse en varios dispositivos de la misma red para después poder realizar comparaciones.

La cantidad de información ofrecida es enorme, por lo que es importante usar filtros para especificar que muestre solo los datos que salen de una IP específica, por ejemplo. Cuando se detecte una gran cantidad de paquetes enviadas a una misma IP, desconfiad, principalmente si el envío ocurre cuando el ordenador tiene algún comportamiento diferente (cae la conexión a Internet, por ejemplo). En este artículo explican varias técnicas.

Para entender el significado del código de colores, y poder realizar correctamente los filtros, es importante consultar los manuales disponibles en su web, así como echar un vistazo en los muchos vídeos de youtube que ayudan a analizar los datos para poder llegar a conclusiones adecuadas.

Aquí os dejo un tutorial en español, en dos partes, para que sea posible comenzar a usar la herramienta:

Y si tenéis más tiempo, aquí tenéis otros dos vídeos algo más extensos.