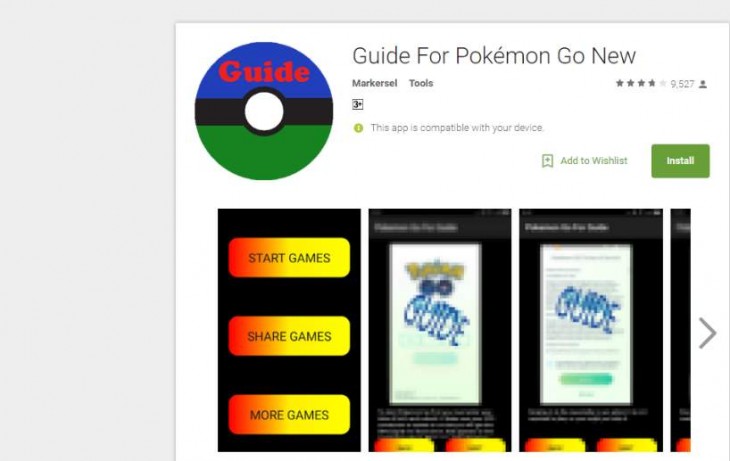

Con el objetivo de aprender más trucos en el juego estrella del verano, más de medio millón de personas bajaron e instalaron la app «Guía Pokémon Go» de Google Play, una app, ya retirada, que ha resultado ser maliciosa.

Desde Kaspersky Lab nos envían el informe en el que indican que la «Guía Pokémon Go» aprovechaba los derechos de acceso de root en los smartphones Android y los usaba para instalar y desinstalar aplicaciones y mostrar anuncios no solicitados. De las 500.000 descargas se cuentan unas 6.000 infecciones exitosas.

Kaspersky Lab informó del troyano a Google y la aplicación se ha retirado ya de Google Play, donde estaba desde julio de este año. Durante los primeros días las víctimas podían no notar la infección, pero había un aumento de publicidad en el móvil. A largo plazo la infección podía ser más preocupante, ya que el control de un dispositivo rooteado es algo bastante serio.

Sobre su funcionamiento, nos comentan:

[…] no se inicia en cuanto la víctima se descarga la aplicación, sino que espera a que el usuario instale o desinstale otra aplicación y, a continuación, comprueba si esa aplicación se ejecuta en un dispositivo real o en una máquina virtual. Si se trata de un dispositivo, el troyano espera otras dos horas antes de comenzar su actividad maliciosa.

Tras conectar con el servidor de comando y la carga de datos del dispositivo infectado (incluyendo el país, el idioma, el modelo de dispositivo y la versión del sistema operativo) el troyano espera respuesta. Una vez que los derechos de rooting se han habilitado, el troyano instala sus módulos en las carpetas del sistema del dispositivo. Después, y en silencio, instala y desinstala otras aplicaciones y publica anuncios no solicitados por el usuario.

Podéis obtener más información sobre este troyano en securelist.com, donde indican que pueden existir otros clones con nombres semejantes aún en Google Play.